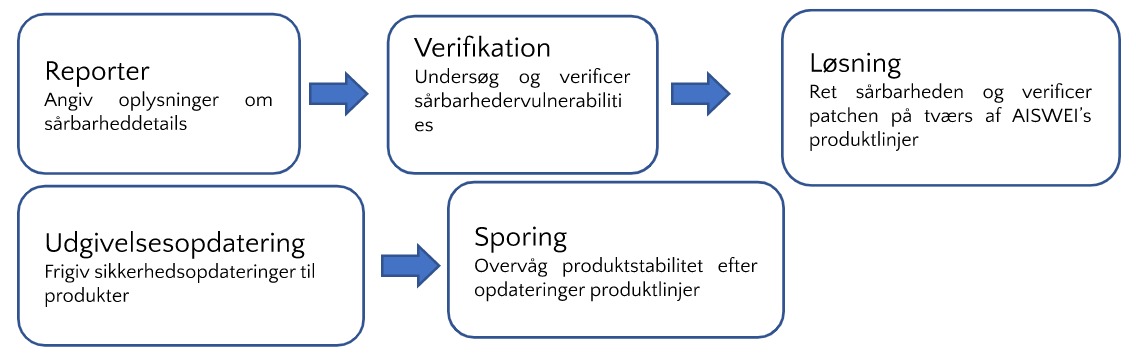

Proces for reaktion på og offentliggørelse af sårbarheder

Rapporter sårbarhed

Du kan rapportere sikkerhedsmæssige sårbarheder, som du finder, på følgende måder

E-mail

Safety@solplanet.net

Indsend sårbarheder online

Svartid

Vi bekræfter inden for 3 arbejdsdage efter modtagelse af rapporten og foretager en indledende vurdering. Vurderingen vil være afsluttet inden for 7 arbejdsdage, og sårbarheden vil blive rettet, eller der vil blive udarbejdet en afhjælpningsplan.

Sårbarheder med kritisk risiko vil blive rettet inden for 7 arbejdsdage efter afslutning af vurderingen. Sårbarheder med høj og mellemstor risiko vil blive rettet inden for 30 arbejdsdage. Sårbarheder med lav risiko vil blive rettet inden for 180 arbejdsdage. Bemærk, at nogle sårbarheder er afhængige af miljø eller hardware. Den endelige responstid vil blive fastsat ud fra den aktuelle situation.

Supportcyklus for produktsikkerhedsopdateringer

For at beskytte vores kunder vil AISWEI yde mindst 3 års support for sikkerhedsopdateringer til IOT-produkter. Hvis du mener, at du har opdaget en sikkerhedsmæssig eller fortrolighedsmæssig sårbarhed, der påvirker AISWEI’s udstyr, software, tjenester eller webservere, bedes du rapportere den til os. Alle er velkomne til at rapportere problemer, herunder sikkerhedsforskere, udviklere og kunder. AISWEI vil hurtigt og omhyggeligt håndtere sikkerhedsmæssige sårbarheder i vores produkter.

Kriterier for klassificering af sårbarhedsniveau

Følgende problemer er ikke sårbarheder:

1. Fejl, der ikke vedrører sikkerhedsspørgsmål. Herunder, men ikke begrænset til, funktionelle defekter ved produkterne, forvanskede websider, forvirrende styles, static file directory traversal, applikationskompatibilitet og andre problemer.

2. Sårbarheder, der ikke kan udnyttes. CSRF uden følsomme operationer, meningsløs unormal informationslækage, lækage af intranet IP-adresse/domænenavn.

3. Andre problemer, som ikke direkte kan afspejle tilstedeværelsen af sårbarheder. Herunder, men ikke begrænset til, spørgsmål, der er rene gætværk.

Sårbarheder med lav risiko:

1. Sårbarheder, der kan have en vis indvirkning, men som ikke direkte kan opnå enhedstilladelser og påvirke datasikkerheden, f.eks. videregivelse af uvæsentlige oplysninger, URL-omdirigering, XSS-sikkerhedssårbarheder, der er vanskelige at bruge, og almindelige CSRF-sårbarheder.

2. Almindelig uautoriseret drift. Herunder, men ikke begrænset til, ukorrekte direkte objektreferencer.

3. Almindelige fejl i logikdesign. Herunder, men ikke begrænset til, omgåelse af SMS-verifikationskode og e-mailbekræftelse.

Sårbarheder med middelstor risiko:

1. Sårbarheden ved direkte at få adgang til brugeridentitetsoplysninger. Herunder, men ikke begrænset til, lagrede XSS-sårbarheder;

2. Svagheder i vilkårlig teksthandling. Herunder, men ikke begrænset til, læsning, skrivning, sletning, downloading og andre filhandlinger;

3. Uautoriseret adgang. Herunder, men ikke begrænset til, ændring af brugerdata og udførelse af brugerhandlinger ved at omgå restriktioner;

Sårbarheder med høj risiko:

1. Sårbarhed ved direkte opnåelse af tilladelser til forretningsservere. Herunder, men ikke begrænset til, udførelse af vilkårlig kommando, upload af webshell, udførelse af vilkårlig kode, kommandoinjektion, udførelse af fjernkommando;

2. Logiske svagheder, der har direkte og alvorlige konsekvenser. Herunder, men ikke begrænset til, sårbarhed ved ændring af adgangskode til en konto;

3. Sårbarheder, der direkte kan stjæle brugeridentitetsoplysninger i batches. Herunder, men ikke begrænset til, SQL-injektion;

4. Uautoriseret adgang. Heriblandt, men ikke begrænset til, at omgå autentificering for at få direkte adgang til administratorens backend og svage adgangskoder i backend.

Sårbarheder med kritisk risiko:

1. Direkte adgang til kernesystemtilladelser. Sårbarheder, der direkte kan bringe intranettet i fare, herunder, men ikke begrænset til, udførelse af kommandoer, fjernoverløb og andre sårbarheder;

2. Sårbarheder, der kan få adgang til et stort antal centrale brugerdata;

3. Logiske svagheder, der har direkte og alvorlige konsekvenser. Sårbarheder omfatter, men er ikke begrænset til, alvorlige logikfejl, svagheder, der kan opnå et stort antal fordele og medføre tab for virksomheder og brugere.